普段の生活でスマートフォンを使用するときWiFiに接続できればパケットを気にせずに動画などをみることができます。多くのフリースポットWiFiが街中で公開されているので接続できるなら思わず接続してしまう人も多いのではないでしょうか。

でも接続する前にちょっと待っていただきたい。そのフリースポットWiFiはちゃんと暗号化された通信ですか??タダだからと言って暗号化されていないままは、弱い暗号化ではフリースポットWiFiを使うのはリスクが高すぎます。

自分のプライバシーを守るという意味で暗号化された通信をしっかり行うことが重要です。ただし暗号化された通信といっても何をどうすればいいのか?自分のスマートフォンがどんな設定になっているのかわからずに使用している人が大半ではないでしょうか。

スマートフォンでフリースポットWiFiに接続する前にいったん利用するWiFiが暗号化対策されているのか。しっかり確認してみましょう。

通信の暗号化にはどのような種類があるか。

一般的な無線の暗号化の種類はおよそWEP、TKIP、AESの3種類はあります。

最も強固な暗号化がAESです、次にTKIP、最後がWEPになります。

①AES(Advanced Encryption Standard)

②TKIP(Temporal Key Integrity Protocol)

TKIPおよび関連するWPA規格では、WEPで発生したセキュリティ問題への対策として3つのセキュリティ強化が実装されています。まずTKIPでは、秘密ルート鍵と初期化ベクトルを関数で混合してからRC4の初期化を実施。一方WEPでは、ルート鍵と初期化ベクトルを単に連結してRC4ルーチンに渡しています。このため関連鍵攻撃に弱いです。

第二にWPAではシーケンスカウンタを実装し、リプレイ攻撃に対する防御を施しています。アクセスポイントは順序外で受信したパケットを破棄します。最後に、TKIPにはMICHAELと呼ばれる64ビットメッセージ完全性チェックが実装されています。既存のWEPハードウェアを少しアップグレードしただけで利用できるようにするため、TKIPはWEPと同じRC4を採用しています。また、TKIPでは鍵再発行機構も提供しています。TKIPではパケット毎にユニークな鍵を使用しています。

③WEP(Wired Equivalent Privacy)

無線ネットワークのセキュリティのためのアルゴリズムです。1997年頃から使用され始め、従来からある有線LAN並みの機密性を提供するものと期待されていましたが、2001年頃から深刻な脆弱性が複数明らかとなり、最終的には入手可能なソフトウェアで数分でWEPコネクションを解読可能な状態になるため廃れていきました。

2003年には、802.11iによってまとめられつつあった改正案のサブセットである Wi-Fi Protected Access (WPA) でWEPの代用を行いました。脆弱性が明らかになっているにも関わらず、WEPはその後しばらく広く使われており、携帯ゲーム機などがWEPのみ対応が多かったためWEPのアクセスポイントが蔓延する原因にもなりました。

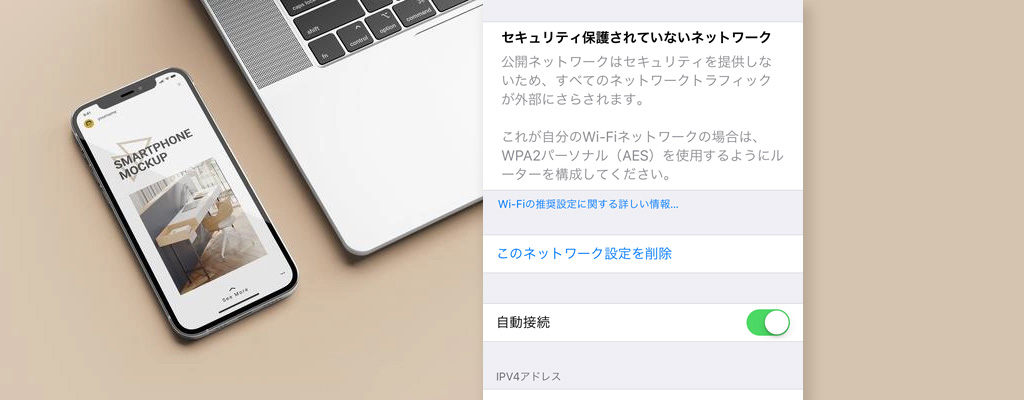

上記の3種類の暗号手段がありますが、スマートフォン側は接続するWiFi側の設定に合わせて暗号化の種類を選択するしかできることがありません。そのため接続するWiFiがどの暗号化を使用しているのか?しっかり確認して接続する必要があります。

フリースポットWiFiは設定がWEPになっていることが多いです。古いWiFiであれば当然WEPの設定しかされておらず強固な暗号化とは言えません。

簡単に接続できるフリースポットWiFiですがどのような暗号化設定にしているのか次第でリスクも高くなります。接続する際には十分に確認し、脆弱性のある方式では接続しないようにすることが自分のスマートフォンを守る1番の方法です。

スマートフォンはある意味、自分の一部といっても過言ではない現代。しっかりと自分の意識で守っていきたいですね。

(1 いいね)

(1 いいね)